OT-Sicherheit und Anomalieerkennung mit Rhebo

Maximale Transparenz, Angriffserkennung und kontinuierliche Überwachung für Ihre OT-Netzwerke

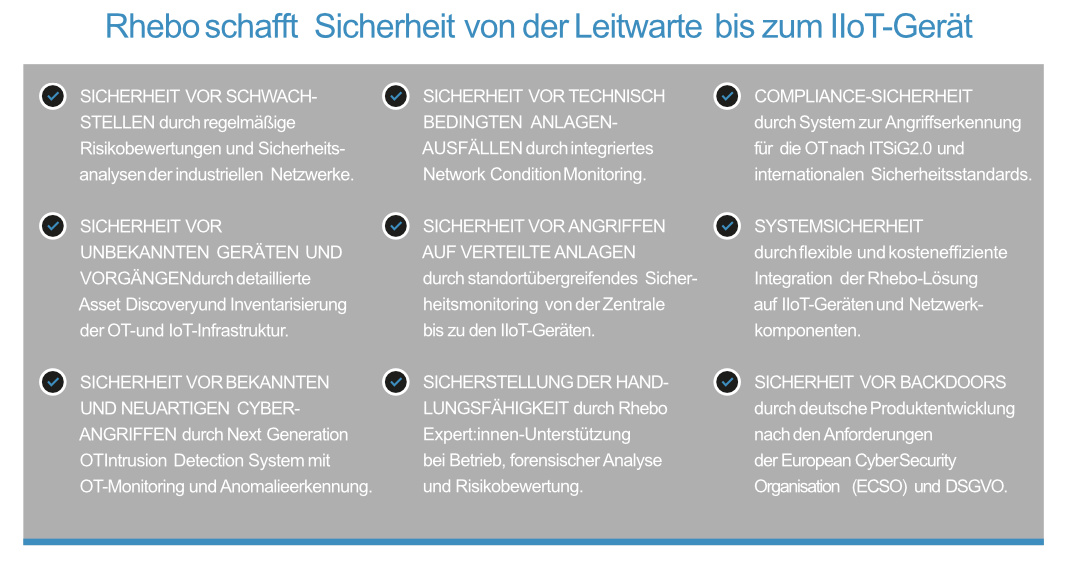

Moderne industrielle Infrastrukturen benötigen ganzheitliche Cybersicherheit – von der zentralen Leitwarte über Steuerungstechnik bis zu vernetzten IIoT-Devices.

Als zertifizierter Integrationspartner von Rhebo unterstützt YELLO Netcom Sie dabei, OT-Transparenz und Angriffserkennung nahtlos in Ihre Sicherheitsstrategie zu integrieren. Gemeinsam stellen wir sicher, dass Ihr Netzwerk und Ihre Anlagen jederzeit geschützt sind – zuverlässig, skalierbar und rechtskonform.

Wir begleiten Sie bei jedem Schritt

OT-Cybersecurity und Angriffserkennung

nach » IT-SiG 2.0 durch Next Generation OZ Intrusion Detection

Echtzeit-Transparenz

vom ICS bis hin zum Industrial IoT-Gerät durch OT-Monitoring

Ganzheitliche Betreuung

von der Risikoanalyse bis zur kontinuierlichen Überwachung und Abwehr

Wir und Rhebo begleiten Unternehmen Schritt für Schritt von der initialen Risiko- und Schwachstellenanalyse über den Aufbau eines kontinuierlichen OT-Monitorings bis zum Betrieb der Sicherheitslösung und forensischen Analyse auftretender. Vorfälle.

So können sich unsere Kunden auf ihr Kerngeschäft konzentrieren sowie die Digitalisierung und Automatisierung ihrer industriellen Systeme und Anlagen sicher vorantreiben.

Cybersicherheit beginnt mit Sichtbarkeit

Bei der Rhebo OT-Risiko- und Schwachstellenanalyse identifizieren wir bestehende Gefährdungen in Ihren industriellen Netzwerken, bewerten das Sicherheitsrisiko und erarbeiten Handlungsempfehlungen

Sie profitieren von

• der Identifikation aller Geräte und Systeme in der OT inklusive ihrer Eigenschaften, Firmware-Versionen, Protokolle und Kommunikationsverbindungen (Asset Discovery & Inventory);

• der Identifikation bestehender Schwach- Schwachstellen nach CVE;

• der Identifikation bestehender Gefährdungen, Sicherheitslücken und technischer Fehlerzustände;

• Handlungsempfehlungen mit Abschlussbericht und Workshop

Cybersicherheit endet nicht an den Netzwerkgrenzen

Das Rhebo OT-Monitoring mit integrierter Anomalieerkennung erweitert die Absicherung durch Firewalls um eine ganzheitliche Angriffserkennung entsprechend des » IT-SiG2.0 und internationaler Standards

Sie profitieren von

• der Echtzeit-Übersicht über das Kommunikationsverhalten aller OT-und IIoT-Assets (Protokolle, Verbindungen, Datenraten);

• der Echtzeitmeldung und -lokalisierung von Vorgängen(Anomalien), die auf Cyberattacken, Manipulation und technische Fehlerzustände hinweisen;

• Der frühzeitigen Identifikation von Angriffen über Backdoors, bislang unbekannte Schwachstellen und Innentätern, die von Firewalls übersehen werden (Defense-in-Depth)

Cybersicherheit braucht Rssourcen und Know-how

Wir unterstützen Sie auch beim Betrieb des OT-Sicherheitsmonitorings mit Anomalieerkennung, insbesondere bei der Auswertung und Reaktion auf

Vorfälle sowie der kontinuierlichen Überprüfung und Verbesserung der Abwehrmechanismen.

Sie profitieren von

• Expert:innen-Unterstützung beim Betrieb des OT-Sicherheitsmonitorings;

• der schnellen forensischen Analyse und Aufklärung von Anomalien in der OT;

• der schnellen Handlungsfähigkeit bei Vorfällen;

• regelmäßigen OT-Risiko- und Schwachstellenanalysen für

kontinuierliche Verbesserung

Wir stellen Ihnen hier unsere Lösungen zum Download zur Verfügung:

Sie möchten erfahren, wie Rhebo-Lösungen Ihr OT-Netzwerk absichern? Wir beraten Sie unverbindlich zu Analyse, Monitoring und Managed Services.

Jetzt Beratung anfordern: